Il ne faut pas réinventer la roue, c’est une expression que l’on a souvent entendue. Pour gagner du temps dans leurs développement d’applications, beaucoup d’éditeurs de logiciel et d’entreprises utilisent des souches logicielles personnalisables tel qu’un serveur web ou encore un serveur d’application afin d’éviter à partir de zéro. Pour diminuer les coûts la plupart des entreprises utilisent des souches logicielles open-source car ils sont mis à disposition gratuitement.

Ces logiciels open-source sont disponibles en générale au format exécutable c’est-à-dire à installer sur un système d’exploitation, en image machine virtuelle ou encore au format image container à exécuter directement par des solutions de type Docker, ContainerD, Kubernetes, … ces images open-source sont disponibles à foison à la disposition libre des développeurs.

L’utilisation de solution logicielle open-source peut malheureusement apporter des failles de sécurités non voulues et pouvant se propager rapidement à tout le système d’information. Ces failles peuvent se manifester au moment du déploiement ou à postériori pendant toute la durée d’utilisation. Une des plus connue a été la faille de sécurité Log4j. Une fois une faille détectée, il faut être rapidement en mesure d’y apporter un correctif pour éviter qu’elle soit le véhicule d’une attaque et se propager.

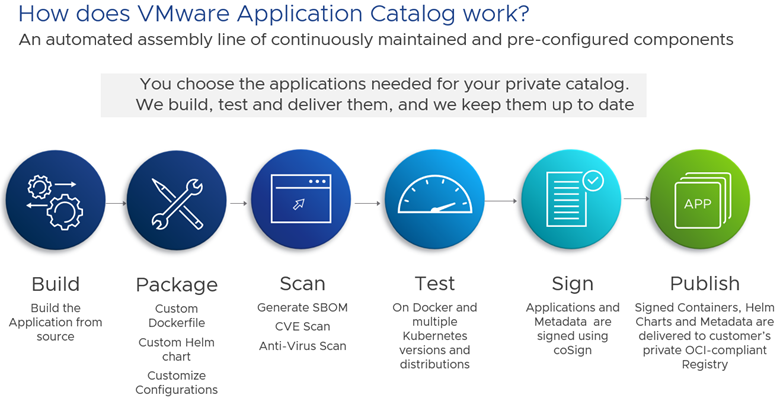

Une image est composée d’un socle OS (appelé aussi base OS) et d’un logiciel. Pour tenter de contrer les failles de sécurité, les entreprises dédies une équipe qui va construire ses propres images. Cette équipe va d’abord créer le socle, á partir d’un OS, elle va l’épurer pour ne laisser seulement ce qui est utile puis le paramétrer au mieux afin de limiter les surfaces d’attaques, on appelle ça aussi un OS durcit. A partir de ce socle, elle va créer une image en y ajoutant le logiciel open source et les mettre à la disposions des développeurs, soit dans un dépôt HTTP pour les images VM ou soit dans une base de registre pour les images containers.

L’appétence pour les logiciels open source étant importante et en forte croissance, cela nécessite la construction de beaucoup d’images et donc impliquer beaucoup de développeurs, par conséquent ce sont des développeurs qui passeront moins de temps aux développements liés au business de l’entreprise.

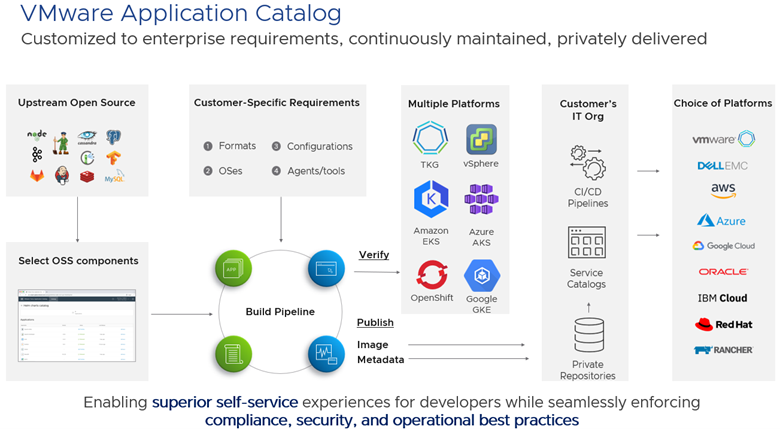

Le portefeuille de solution Tanzu améliore la productivité des développeurs et améliore aussi la sécurité. VMware Application Catalog, conçu grâce au rachat de Bitnami par VMware en 2019, permet aux entreprises d’avoir l’agilité des développements en consommant des images open source tout en étant confiant sur le niveau de sécurité obtenu car elles ont été scannées et sécurisée par VMware.

Dans un premier temps, l’opérateur va être en mesure de filtrer quelles sont les images open source qui peuvent être consommées par les développeurs. Dans un second temps l’opérateur va pouvoir fournir sa base OS durcie (sécurisée) ou s’il le souhaite utiliser celles proposées par VMware, cette base OS servira à VMware Application Catalog à la construction automatisée d’images complètes base OS + logiciel Open Source. Cette image ainsi créée sera automatique mise à la disposition des développeurs dans la base de registre choisie par l’opérateur lorsqu’il s’agit d’image container ou sous forme de lien à télécharger lorsqu’il s’agit d’image VM.

Si une faille de sécurité est identifiée sur un des logiciels open source utilisé ou sur la base OS, une nouvelle image sera automatique recréée avec le correctif associé et sera automatiquement mis à la disposition des développeurs sans aucune intervention de leur part.

VMware Application Catalog améliore ainsi la sécurité des développements et la productivité des développeurs car ils n’auront plus la charge induite par la création des images, ainsi que le maintient en condition opérationnelle pendant toute la durée de vie de ces dernieres. Ils auront ainsi plus de temps à consacrer aux développements liés directement au business de leur entreprise.

Imaginez le gain obtenu en temps homme développeur et opérateur. Imaginez aussi avoir un système sécurisé où les logiciels open-source bénéficient du même niveau de sécurité que les logiciels payants. Il est rare de pouvoir à la fois allier agilité et sécurité, on constate en général que les contraintes imposées (mais nécessaires) par la sécurité sont malheureusement un frein à l’agilité.

Laisser un commentaire